Un budget dédié et maintenir une dynamique positive dans les équipes sont des facteurs clés pour gagner en maturité grâce à l’automatisation de la cybersécurité

décembre 2022 par Céline Gajnik, Directrice marketing pour le monde, ThreatQuotient

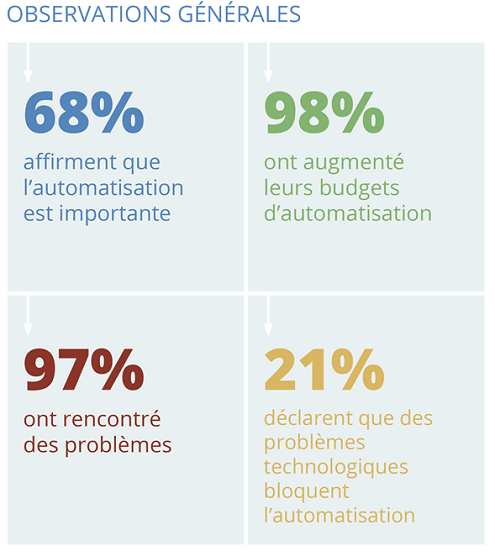

Les cybermenaces s’intensifient, tandis que les ressources humaines et financières disponibles pour les contrer restent limitées. Face à ce dilemme, l’automatisation de la cybersécurité devient un besoin croissant. En effet, l’automatisation intelligente des processus de cybersécurité clés peut renforcer de manière significative le niveau de protection d’une entreprise, tout en allégeant la charge des équipes fortement sollicitées dès lors qu’elle réduit la dépendance envers les processus manuels. Mais dans la perspective de cette approche relativement neuve, à quel stade de la courbe de maturité se trouvent les entreprises en matière d’automatisation de la cybersécurité, et les parcours adoptés sont-ils uniformes ?

Pour comprendre jusqu’à quel point les entreprises ont progressé dans leurs projets d’automatisation, ThreatQuotient a interrogé 750 professionnels de la cybersécurité dans des organisations situées au Royaume-Uni, aux États-Unis et en Australie. Il s’agit d’une étude réalisée en continuité avec celle réalisée en 2021 au Royaume-Uni, au cours de laquelle les entreprises avaient exprimé un manque de confiance dans les résultats des processus d’automatisation. Malgré ces réticences, l’automatisation de la cybersécurité a pris de l’ampleur au cours de l’année écoulée, et les résultats pour 2022 montrent que les préoccupations sont désormais centrées sur des problèmes de déploiement plus concrets, tels que l’intégration avec les technologies existantes et les pénuries de compétences.

Ces défis étaient également évidents lorsque nous avons demandé aux répondants d’évaluer la maturité actuelle de leurs opérations de cybersécurité sur une échelle établie par Accenture que nous avons adaptée. Nous voulions mieux comprendre la façon dont les professionnels de la cybersécurité jugent la sophistication de leurs dispositifs en place et comment ces derniers contribuent à l’activité au sens large.

Divergences selon la fonction : les RSSI peinent à atteindre une cybersécurité mature

Nous avons interrogé des RSSI et des responsables de SOC, de la réponse à incident, de la Threat Intelligence et de l’architecture des solutions de sécurité IT, dans une série de secteurs tels que la défense, la vente au détail, les services financiers, l’administration publique et les infrastructures critiques nationales. Les personnes interrogées travaillaient au sein d’entreprises comptant entre 2 000 et plus de 10 000 collaborateurs. Leurs réponses mettent en évidence d’importantes différences dans la façon dont les diverses fonctions considèrent la maturité de leurs opérations de sécurité. De plus, recoupées avec les réponses à d’autres questions, elles révèlent que l’adoption de l’automatisation existante et l’augmentation du budget constituent deux facteurs liés à cette maturité.

Étonnamment, les RSSI que nous avons interrogés étaient les moins confiants dans la maturité de leur dispositif : l’estimation moyenne était de 2,5 sur 5 et la plupart d’entre eux plaçaient leur entreprise au niveau 2 (35 %), indiquant qu’ils disposaient de ressources limitées pour soutenir leurs opérations de sécurité.

27,5 % d’entre eux se disent au niveau 3, et 15 % au niveau 4. Seulement 4 % ont affirmé qu’ils disposaient d’un dispositif avancé, tandis que 19 % ne sont qu’au niveau 1 – ne disposant donc d’aucune automatisation des processus. Ces données concordent avec le constat selon lequel les RSSI sont moins susceptibles que les répondants d’autres fonctions d’affirmer qu’ils automatisent déjà des processus clés de cybersécurité. En effet, 1 sur 5 seulement déclare déjà automatiser des processus tels que la gestion de la Threat Intelligence, l’analyse antiphishing et la gestion des vulnérabilités. En outre, les RSSI sont les plus susceptibles d’affirmer que les budgets sont restés inchangés et les moins susceptibles d’avoir reçu de nouveaux budgets nets comparés à d’autres fonctions (26 % contre une moyenne de 34 %).

Les responsables de SOC jugent leur niveau de maturité plus élevé que leurs collègues RSSI, avec seulement 10 % se plaçant au niveau 1 et une notation globale de 2,74 sur 5. En moyenne, ils sont légèrement plus susceptibles que les RSSI d’avoir déjà automatisé des scénarios d’utilisation clés, et ils sont plus nombreux (32,5 %) à avoir reçu un nouveau budget net.

Les responsables de l’architecture des solutions de sécurité IT et les responsables de la Threat Intelligence attribuent à leur entreprise un niveau de maturité supérieur à l’estimation des RSSI (niveau 3 et niveau 2,98, respectivement). De plus, les responsables de la Threat Intelligence sont plus susceptibles que la plupart des autres fonctions d’obtenir un nouveau budget net (44 % vs. une moyenne de 34 %) et 29 % automatisent déjà des scénarios d’utilisation clés.

D’après leurs réponses, les RSSI jugent leur entreprise moins mature en termes de cybersécurité et disposent de moins de ressources à consacrer à l’amélioration de l’automatisation de la cybersécurité comparés à d’autres fonctions. Ce constat pourrait être préoccupant, puisque les RSSI occupent un rôle plus stratégique et possèdent une influence plus étendue sur l’approche de l’entreprise. Plusieurs hypothèses peuvent expliquer ce décalage : il est possible par exemple qu’ils soient plus réalistes quant à leurs performances, ou qu’ils ne disposent pas de visibilité sur la portée de l’automatisation adoptée par les autres équipes.

Cette analyse montre également que plus les processus automatisés sont nombreux et plus le nouveau budget net reçu est important, plus le niveau de maturité annoncé par les répondants est élevé.

La plupart des entreprises sont au début de leur parcours de maturité de l’automatisation en cybersécurité

Globalement, la plupart des répondants évaluent leur niveau à 2 ou 3 sur l’échelle de maturité. Seulement 1 sur 5 affirme qu’il possède un dispositif d’opérations de cybersécurité configuré de manière à reconnaître et à prioriser les menaces propres à son entreprise, et qu’il existe une intégration avec l’activité au sens large (niveau 4). Un plus petit nombre encore, à savoir 38 parmi les 750 professionnels interrogés, affirment qu’ils emploient un modèle si efficace qu’il est considéré comme un atout pour l’activité dans son ensemble.

Il reste du chemin à parcourir pour atteindre le niveau de maturité souhaité, mais cela n’est guère surprenant. L’automatisation est sans doute le Saint Graal d’une cyberdéfense efficace, mais il s’agit encore d’une discipline relativement nouvelle, avec d’indéniables défis en matière d’implémentation et de retour sur investissement, comme le révèle notre rapport de recherche dans son intégralité.

Un indicateur encore plus révélateur est sans doute les différences dans la perception de la maturité des opérations de cybersécurité selon la fonction occupée. Il ne fait aucun doute que les RSSI se sentent moins confiants et ont besoin de plus de soutien dans leur parcours de maturité que certains de leurs homologues dans les divisions SOC, réponse à incident et Threat Intelligence.

Cette divergence entre les RSSI et les autres fonctions se marque dans plusieurs réponses de cette étude et pourrait être due à la position plus stratégique que ceux-ci occupent – un rôle qui les amène à faire face à des contraintes budgétaires et à des pénuries de compétences. Par une collaboration plus étroite avec des professionnels occupant d’autres fonctions, ils pourraient sans doute mieux appréhender la valeur et l’application de l’automatisation de la cybersécurité et comment démontrer le retour sur investissement qu’elle procure afin de débloquer des budgets plus importants et progresser sur la courbe de maturité.

Actu

Actu