Microsoft fait le point sur sa stratégie sécurité

février 2009 par Emmanuelle Lamandé

A l’occasion des Microsoft TechDays, Bernard Ourghanlian, Directeur Technique Sécurité de Microsoft France, est remonté à la source de la stratégie de sécurité menée par le groupe, à travers un bref historique. La notion de sécurité a pris tout son sens pour Microsoft en 2001 suite à l’attaque du ver « code red ». Le 15 janvier 2002, un email de Bill Gates lançait l’initiative pour l’informatique de confiance, une nouvelle stratégie fondée sur quatre piliers : la sécurité, le respect de la vie privée, la fiabilité des systèmes et la transparence des pratiques commerciales.

Cet email a donc constitué le fondement de la stratégie de Microsoft, donnant le jour à une nouvelle méthodologie de développement logiciel. Tous les développeurs ont été reformés en 2002 afin d’apprendre à écrire du code sécurisé. Cette nouvelles méthode, baptisée Security Development Lifecycle (SDL), s’avère obligatoire pour tous depuis 2004. Elle commence par une formation de 5 jours sur l’écriture de code sécurisé. Tous les logiciels doivent être sécurisés sinon tout ce qui est fait au niveau de l’infrastructure ne sert à rien. Elle a également nécessité une progression de la culture de l’entreprise. Depuis la création de SDL, le nombre de vulnérabilités a largement diminué.

Pour Bernard Ourghanlian, Microsoft, contrairement à ce qui peut être dit, n’est pas le plus mauvais de la classe. Cela ne signifie pas, cependant, qu’il faut en rester là, du travail reste à faire. Nombreux sont les défis qui s’imposent aux entreprises. Les profils d’attaques changent et les menaces évoluent sans cesse. La croissance exponentielle des identités pose l’enjeu de la gestion des identités et des accès. Face à la sophistication des malwares, les anti-malwares seuls ne sont pas suffisants. Le crime organisé augmente, la protection de la propriété intellectuelle s’avère donc critique. Les attaques étant de plus en plus sophistiquées, les défenses traditionnelles sont donc inappropriées. Les profils d’attaque ont radicalement changé, puisque aujourd’hui ce sont des professionnels qui en tirent les ficelles.

Généralement, les clients ont mis en place une complexité opérationnelle de manière à faire marcher de concert les différents produits de sécurité. Cependant, les politiques, contrôles et outils étant disparates, il est difficile de les coordonner et de les gérer. Un autre défi qui s’impose aux entreprises est celui de la conformité aux différentes réglementations. Sans oublier les contraintes économiques qui s’ensuivent.

Microsoft redéfinit la notion de périmètre de sécurité

Les menaces évoluent et la mobilité de l’utilisateur aussi. Face à cette problématique, Microsoft a bâti sa stratégie sécurité sur plusieurs éléments :

- les investissements technologiques : la pratique de conception logicielle, l’investissement sur la recherche en sécurité, …

– les partenariats : le travail effectué sur la problématique de l’Internet doit être global. Il apparaît vital de travailler en partenariat avec les chercheurs en sécurité (à travers une divulgation responsable) ainsi qu’avec les pouvoirs publics.

– les conseils prescriptifs : il s’agit ici de pédagogie. La sécurité est un sujet compliqué, c’est pourquoi il faut donner aux utilisateurs un certain nombre d’outils, via Microsoft ou ses partenaires.

L’objectif est de fournir des solutions les plus intégrées possibles pour pallier les difficultés de mise en œuvre et de cohabitation. Un des éléments majeurs représente la sécurité au sein de l’entreprise étendue. Quel est le rôle du périmètre de sécurité du SI ? A l’heure actuelle, la notion de périmètre est floue, il convient donc, selon lui, de la repenser dans la façon de traiter la sécurité. Il faut refonder le système de sécurité des SI et mettre l’accent sur la protection des données.

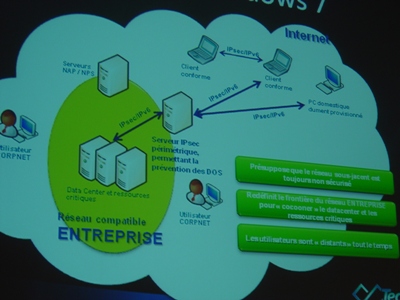

Face à cette problématique, Windows 7 s’est doté d’une nouvelle fonctionnalité, Direct Access, qui vous permet d’accéder au SI quel que soit l’endroit où vous vous trouvez. Cette machine présuppose toujours que le réseau est non sécurisé. Pour la machine, vous êtes tout le temps à distance, ce qui redéfinit la notion de frontière du réseau d’entreprise, afin de « cocooner » uniquement le Data Center et les ressources critiques.

De plus, Microsoft a lancé, en avril 2008, l’initiative « confiance de bout en bout ». « Notre stratégie sécurité a commencé dans la douleur. Nous avons réalisé la transformation culturelle, aujourd’hui notre stratégie vise à faire de l’Internet un environnement de confiance » conclut-il.

Actu

Actu