GlobalSign explique comment repérer un site de phishing

juin 2017 par GlobalSign

Le terme de phishing — ou hameçonnage — n’est pas nouveau pour qui s’intéresse un peu à la sécurité des systèmes d’information. Dans un billet du blog de GlobalSign, nous évoquions déjà les trésors d’ingéniosité déployés par les hackers pour piéger les utilisateurs, notamment par l’envoi d’e-mails de phishing les incitant à télécharger des contenus malveillants ou à se rendre sur des sites Web infectés. Rien qu’en 2016, les attaques de phishing ont explosé de 400 % — tendance qui devrait continuer à progresser cette année. Aujourd’hui, nous repartons en campagne contre le phishing avec au sommaire un autre mode d’attaque : les sites Web de hameçonnage.

L’envoi d’e-mails malveillants n’est qu’un volet du processus de phishing. Le pirate qui fomente ce type d’attaque crée généralement un faux site pour inciter ses victimes à saisir leurs identifiants de connexion et/ou leurs informations bancaires. But de la manœuvre : piéger les utilisateurs pour pouvoir accéder ultérieurement à leurs données. Au fil des ans, les attaques de hameçonnage ont fait des millions de victimes. Preuve de leur terrible efficacité, cette étrange affaire datant de 2013... Un trio de hackers a été arrêté au Royaume-Uni pour avoir tenté d’extorquer près de 60 millions de livres sterling à des clients trop confiants. Le trio avait à cet effet créé plus de 2 600 faux sites bancaires.

Afin de mieux comprendre cette pratique, nous avons listé les principaux scénarios susceptibles de faire atterrir les internautes sur des sites de phishing.

Comment se retrouve-t-on sur un site de phishing ?

– Scénario 1 : Ouverture d’un e-mail de phishing — la débâcle de Nicolas

Commençons avec un scénario familier. Nicolas peut être fier : il a travaillé dur pendant des années pour préparer sa retraite et a réussi à amasser 1 million de dollars. Quelques mois avant son pot de départ, Nicolas reçoit des e-mails de sa « banque » lui demandant de mettre à jour ses informations bancaires. Il se connecte alors au « site Web de sa banque » et change ses identifiants de connexion. Le lendemain, toutes ses économies se sont envolées, comme cette femme au Royaume-Uni qui a vécu pareille mésaventure en 2012.

– Scénario 2 : Clic sur une publicité suspecte — le dilemme de Marie

Les publicités sont un autre vecteur pour les attaques de phishing. Marie recherche des recettes de pâtisserie faciles sur Internet. Elle tape « recettes faciles de gâteaux » dans Google et sans prêter attention au lien, clique sur une publicité Google intitulée « Recettes faciles de gâteaux aujourd’hui ». L’annonce la renvoie sur une page Web où on lui demande de saisir ses informations de carte bancaire pour recevoir les recettes. Méfiante à la vue de la demande de paiement, Marie quitte rapidement la page Web. Elle a eu chaud : ce type de fausses annonces Google Ads était déjà utilisé en 2014 pour lancer des attaques de phishing.

– Scénario 3 : Reconnaître une fausse page de connexion — le fiasco de Sophie

Les phisheurs ne reculent devant rien pour mettre la main sur les informations des internautes. Prenons le cas de Sophie qui souhaite refaire son passeport. Dans son moteur de recherche, Sophie tape le nom de l’administration responsable de l’émission des passeports et clique sur le premier lien qu’elle voit. Tout lui semble en ordre, notamment sur la page de connexion. Elle saisit donc ses informations de connexion et les informations nécessaires à l’établissement de son passeport. Une fois les renseignements communiqués, elle s’étonne cependant de ne recevoir aucune réponse de la part de l’administration. Le lendemain, elle s’aperçoit que ses comptes ont été piratés, comme de nombreux citoyens de Singapour, victimes d’attaques de phishing sur les pages de connexion usurpées de sites d’agences gouvernementales.

– Scénario 4 : Interactions sur les médias sociaux — les ennuis de Benoît sur Twitter

Benoît avait un problème avec sa banque. Pensant obtenir une réponse plus rapide via Twitter, il fait part de son souci sur le compte Twitter de la banque. En quelques heures, un « conseiller bancaire » lui répond en lui communiquant le lien vers la « page d’assistance de la banque ». Benoît n’a pas cru le « conseiller »... Il savait pertinemment qu’il ne faut jamais faire confiance à des comptes Twitter non vérifiés. Benoît a fait l’expérience de l’une des attaques de phishing les plus courantes sur les réseaux sociaux. Heureusement pour lui, il l’a évitée.

Conseils pour repérer un site de phishing

Tous ces scénarios s’inspirent d’attaques et d’arnaques de phishing bien réelles. Si Nicolas, Marie, Sophie et Benoît sont des personnages de fiction, les menaces qu’ils ont rencontrées existent bel et bien. Voici quelques conseils pour ne pas tomber dans le panneau de ces sites dangereux. On peut diviser nos solutions en deux catégories.

– Avant de cliquer

Avant de cliquer, vérifier et toujours étudier l’URL. Chaque fois que quelqu’un nous envoie un lien par e-mail ou via les réseaux sociaux, ou n’importe quelle plateforme, il est essentiel de prendre le temps d’étudier l’URL avant de cliquer. Pas besoin d’être un expert pour détecter une URL suspecte. Certaines choses doivent nous alerter dans le lien. Les liens factices imitent généralement des sites bien connus en ajoutant bien souvent des mots inutiles et des domaines.

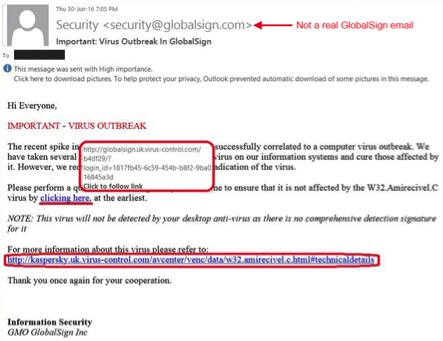

Avant de cliquer sur un lien, il est nécessaire de survoler le texte. Dans l’exemple ci-après, étudié en détail sur le Blog de GlobalSign, on voit que l’URL vers laquelle le texte « cliquez ici » renvoie correspond à http://globalsign.uk.virus-control.com/b4df29/?login_id=1817... Plusieurs éléments devraient nous mettre la puce à l’oreille : 1) globalsign.uk n’est pas un domaine GlobalSign légitime ; 2) le domaine contient la chaîne supplémentaire « virus-control » ; et 3) la longue chaîne de caractères à la fin de l’URL est inhabituelle.

Identifier la source du lien. Connaissons-nous l’expéditeur du lien ? Si l’on a le moindre doute, ne cliquons pas sur le lien. Dans l’exemple précédent, Benoît a senti que le conseiller était louche et n’a pas cliqué sur le lien factice qui lui avait été envoyé. Les phisheurs génèrent de fausses personnalités, de la plus improbable (une « Autorité bancaire de confiance » très générique) à la plus convaincante (John Smith chez J.P. Morgan Chase & Co). Il est donc essentiel de vérifier les personnes avec qui l’on interagit et s’assurer de leur légitimité.

– Après avoir cliqué

Vérifier et étudier l’URL AVANT de saisir des informations. Supposons que nous ayons accidentellement cliqué sur un lien de phishing. Ne paniquons pas. Du moins, pas tout de suite. Comme indiqué plus haut, il est nécessaire de rechercher dans l’URL de la page Web les signaux d’alerte les plus évidents. Les adresses de sites Web factices affichent beaucoup de caractères superflus dans la barre d’adresse ou des chaînes de texte supplémentaires.

Prenons l’exemple ci-dessous tiré de l’arnaque Gmail qui a circulé plus tôt cette année. Malgré la chaîne « accounts.google.com » qui lui confère une apparente légitimité, l’ajout de texte devant l’adresse devrait alerter l’internaute. Et pour cause, il s’agit d’un site de phishing ou d’un site infecté.

(Source : PCMag)

Rechercher la présence d’un sceau de confiance sur la page. La plupart des sites légitimes ont recours aux sceaux de confiance, ces marques visuelles délivrées par une tierce partie, pour indiquer qu’ils prennent la sécurité très au sérieux (en affichant, par exemple un score de confiance, les sites de vente ou une indication sur le chiffrement SSL/TLS du site). On recommande généralement l’installation d’une marque de confiance ou d’un sceau de site sécurisé sur les pages dédiées à la saisie d’informations de connexion ou de paiement afin de rassurer les internautes sur la légitimité du site. Il est donc essentiel de rechercher sur la page les signes de présence d’un sceau de confiance et de vérifier que le fournisseur du sceau est une société de sécurité en ligne connue. Ces sceaux sont souvent interactifs. En cliquant dessus, l’on obtient plus d’informations sur le site.

Consulter les informations sur l’entreprise dans la barre d’adresse. Les certificats SSL/TLS jouent un rôle essentiel dans la sécurité sur le Web : ils chiffrent les sessions et protègent les informations qui sont transférées entre les navigateurs et les serveurs Web. Les certificats SSL à validation étendue (EV) offrent le niveau de sécurité SSL maximum du fait qu’ils indiquent une information supplémentaire importante. En effet, ils affichent clairement l’identité vérifiée de l’exploitant du site dans l’interface du navigateur, le plus souvent dans une barre d’adresse verte.

Cela permet de savoir immédiatement si le site est exploité par la société qui se présente comme l’opérateur légitime du site, et qu’il ne s’agit pas d’un site de phishing ou d’un usurpateur. La majorité des grandes marques leaders — cibles principales des pirates — ont adopté le certificat EV SSL. Pour vérifier quel est le site sur lequel un internaute se trouve, il peut par exemple rechercher le nom de l’entreprise dans l’URL. Devant l’explosion et la sophistication croissante des attaques, nous espérons, chez GlobalSign, que la validation étendue sera adoptée par un nombre croissant d’entreprises désireuses de créer une distinction nette entre leurs sites, et ceux d’imposteurs malveillants.

Vérifier que l’adresse du site n’est pas un homographe. Certains navigateurs ne comprennent pas les langues étrangères comme l’alphabet cyrillique. Un hacker peut enregistrer un domaine du type xn—pple-43d.com, soit l’équivalent d’apple.com et acheter un SSL pour ce domaine. Connue sous le nom de « script spoofing », cette technique correspond à du détournement de script. L’alphabet cyrillique comprend 11 glyphes qui ressemblent trait pour trait à leurs équivalents de l’alphabet latin. D’autres alphabets comportent des glyphes semblables au latin dans les polices de caractères actuelles : les alphabets grec, arménien, hébreu et chinois. Avec un nombre suffisant de combinaisons, il est possible de créer un faux domaine et le sécuriser de sorte qu’il soit pratiquement impossible de distinguer le vrai du faux.

Nous disons « pratiquement » impossible » ! Car il existe bel et bien un moyen de repérer ce type d’attaque. Si l’on doute de l’authenticité d’un lien, un simple « copier / coller » dans un autre onglet devrait aider l’internaute…

Ce n’est pas plus compliqué que cela. La véritable nature du domaine se révèle instantanément. On sait alors que le site n’est pas digne de confiance.

Pour repérer ces homographes, on pourra facilement cliquer pour afficher les détails du certificat et le domaine couvert. Dans l’exemple plus haut, nous verrions ainsi que le certificat a été émis à « https://www.xn--80ak6aa92e.com/ » et non à « apple.com ».

Les attaques de phishing pourraient se développer dans les années à venir, mais tant que les internautes sauront les prévenir, ces médiocres stratagèmes feront de moins en moins de victimes. La meilleure défense contre les hackers est de bien connaître leurs sales ruses.

Actu

Actu