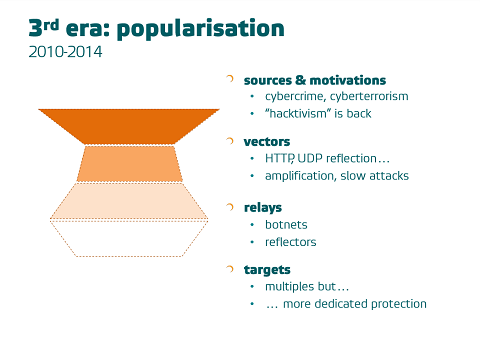

L’histoire du déni de service en bref : ERE 3, 3ème ère 2010-2014 “Popularisation”

mars 2016 par 6Cure

Nous avons baptisé l’ère qui précède la période actuelle, la popularisation. Non seulement, on fait face à des botnets industriels mais, en plus, ils vont être mis à la disposition du plus grand nombre. Cela amplifie le phénomène des attaques lancées par des utilisateurs de plus en plus nombreux et de moins en moins compétents pour le faire.

• Sources et motivations

Les botnets sont utilisés pour des actions cybercriminelles, cyberterroristes. On constate aussi un fort retour de l’hacktivisme (politique, de propagande, individuel). « Si je suis mécontent d’un fournisseur par exemple, je peux décider de l’attaquer et j’ai facilement les moyens pour le faire. » C’est aussi la période des Anonymous où l’on retrouve une forme de volontarisme, de participation.

• Vecteurs

De la même façon, nous allons retrouver des vecteurs qui s’étoffent. Les attaques commencent à se sophistiquer en allant jusqu’à la couche7 et les attaquants travaillent maintenant au niveau de l’http. C’est aussi à cette période que l’on commence à voir apparaître les réflexions UDP dont on entend beaucoup parler depuis 2012 (rebonds DNS, SNMP, NTP, SSDP, etc.). Ces attaques par amplification restent basées sur une logique de « brute-force » même si l’on observe du rebond et de la réflexion pour essayer de masquer la source originelle. On voit aussi apparaître les premières attaques lentes, basées sur un autre schéma. Ces attaques vont viser à saturer très progressivement des sites web ou des infrastructures en ouvrant des connexions, en les laissant ouvertes, en saturant des tables de sessions, etc. On observe un réel élargissement des vecteurs.

• Relais

Les botnets sont toujours en place et continuent à s’étendre. Une nouvelle forme de relais apparaît, incarnée par tous les réflecteurs associés aux protocoles mentionnés précédemment : les open resolvers DNS, tous les ports laissés ouverts sur internet, etc. Ces réflecteurs fournissent une main d’œuvre très facile à mobiliser et qui peut vraiment s’avérer très efficace. Les relais n’ont fait que croître, ce qui élargit encore la base.

• Cibles

Quant aux cibles, elles restent multiples mais on entre dans une période où les solutions anti-DDoS se démocratisent et sont de plus en plus dédiées à cette problématique. On sort du black holing classique et on commence à voir des solutions pertinentes. Les cibles les plus sensibles ont commencé sérieusement à se protéger, ce qui restreint l’efficacité et les cibles potentielles pour les attaquants.

Pour lire ou relire l’article concernant l’ère 1 : https://www.globalsecuritymag.fr/6CURE-L-histoire-du-deni-de,20160321,60723.html

Pour lire ou relire l’article concernant l’ère 2 : http://www.globalsecuritymag.fr/6Cure-L-histoire-du-deni-de,20160325,60827.html

Articles connexes:

Actu

Actu