Adrien Guinault et Yannick Hamon, XMCO : Tour d’horizon de la Blackhat Europe 2010

Comme à son habitude, XMCO était présent à la Blackhat EUROPE, qui s’est tenue du 12 au 15 avril 2010 à Barcelone. Cette année, les tracks se sont, chaque jour, articulés autour de trois grands thèmes : « Application Security », « The Big picture » et « Hardware » le premier jour, « Exploit », « Forensics and Privacy » et « Application Security » le second. Cette édition n’aura pas dérogé à la règle : de nombreuses conférences étaient attrayantes, avec des sujets novateurs ou des angles de vue inabordés jusqu’alors, tandis que d’autres ont déçu avec des sujets vus et revus (fuzzing, analyse de malware ou cyberwar...). Petit tour d’horizon des principales sessions que nous avons suivies…

CyberCrime charing dangerous water - Iftach Ian Amit

La première conférence fut présentée par Iftach Ian Amit, Consultant et chercheur, qui a décrit les liens entre la cybercriminalité et les cyberguerres au travers d’exemples très parlants. Le parallèle entre ces deux mondes, leur organisation et leurs buts est troublant et la frontière apparaît souvent étroite.

De la cyberguerre d’Estonie (botnet utilisé pour mener des attaques massives), en passant par la Géorgie ou la recrudescence de sociétés russes mafieuses (ESTDomains, RBN, Realhost, Atrivo, Miconnet, Mccolo, Eexhost), toutes ces affaires lient toujours la cybercriminalité aux attaques massives en direction d’autres pays...

Whitepaper :

https://media.blackhat.com/bh-eu-10/whitepapers/Adelsbach/BlackHat-EU-2010-Adelsbach-Misusing-Wireless-ISPs-wp.pdf

DEFENDING THE POOR – FX

En parallèle, un chercheur allemand, Felix ‘FX’ Lindner, est venu présenter le fruit de ses recherches sur la sécurité des applications RIA (Rich Internet Application), notamment sur les composants Flash. Ce projet fut initialisé en 2008 par la « German Federal Office for Information Security » afin d’établir un état de l’art de la sécurité des applications RIA.

Après avoir présenté le modèle de sécurité de la technologie Adobe Flash et les différentes malversations possibles, le chercheur a relaté l’historique « surprenant » de l’évolution du format de fichiers SWF : chaque nouvelle version apportant son nouveau lot de vulnérabilités. Comme le souligne l’orateur, le plus surprenant étant que pour des raisons de rétro-compatibilité, tous les formats SWF sont toujours supportés par le lecteur Flash (SWF 10 étant le format standard aujourd’hui).

Afin de protéger le commun des mortels contre les animations Flash malicieuses, Felix ‘FX’ Lindner a publié un outil open-source : Blitzableiter (http://blitzableiter.recurity.com/).

Cet outil permet de parser le fichier SWF, d’identifier et de modifier un éventuel code malicieux et de générer un nouveau fichier SWF sain. L’objectif étant de fournir à court terme des modules pour les proxy, des navigateurs web ou autres filtres. L’auteur insiste tout particulièrement sur le retour des utilisateurs pour l’aider à débugger et améliorer cet outil. En effet, les utilisateurs effectuent rarement des retours lorsque les outils sont open-source…

Slides :

http://www.recurity-labs.com/content/pub/DefendingThePoor_26C3.pdf

Security in depth for Linux software - Julien Tinnes et Chris Evans

Julien Tinnes, chercheur chez Google, a présenté un sujet relativement technique sur les différents concepts de la sécurité du développement de logiciels Linux.

Après un rappel sur des principes de bases, cette conférence a permis de comprendre les erreurs de développement les plus courantes et les manières de les éviter pour assurer une sécurité optimale des applications Linux.

En définissant les différentes fonctions sécurité et leurs possibles implémentations, Julien a démontré qu’il était possible d’améliorer les noyaux Linux de manière significative.

Whitepaper :

https://media.blackhat.com/bh-eu-10/whitepapers/Tinnes_Evans/BlackHat-EU-2010-Tinnes-Evans-Security-In-Linux-wp.pdf

Maltego unveiling 3.0 - Roelof Temmingh

Depuis 2 ans, on retrouve la société Paterva avec son logiciel Maltego. L’année dernière, le logiciel avait été présenté de A à Z. Pour rappel, Maltego permet en quelques clics de chercher les liens entre adresses IP, noms de domaine, emails, noms propres ou encore les documents liés à un domaine spécifique. Cette fois-ci, la version 3.0 s’attaque aux réseaux sociaux en utilisant des modules basés sur le NER (Names Entity Recognition).

Maltego se base sur deux logiciels spécialisés dans l’extraction d’informations à partir de divers supports. Ainsi, à partir d’un mot clef donné, Maltego va effectuer une recherche sur Internet (PDF, pages HTML, fichiers XML...), puis interroger les deux API des services OpenCalais et AlchemyAPI et les consolider afin d’extraire des informations sensibles de ces documents (noms, téléphones, institutions, pays...).

La démonstration est assez parlante. À partir de mots clefs, tels que "Uranium enrichment", l’outil a rassemblé un nombre impressionnant de documents et a pu déterminer les pays, les personnes ou les entités impliqués dans ce sujet.

Enfin, la présentation s’est conclue sur une preuve de concept avec la corrélation entre ce module NER et l’utilisation de l’API Facebook pour identifier les liens entre les personnes.

Une démonstration a été menée à partir du thème "Blackhat briefing". L’outil a pu récupérer l’ensemble des sites web qui contenaient ce mot et extraire ensuite les personnes impliquées. Enfin, en utilisant l’API de facebook, il a pu déterminer les connexions entre les personnes liées à ce thème.

Whitepaper :

https://media.blackhat.com/bh-eu-10/whitepapers/Tinnes_Evans/BlackHat-EU-2010-Tinnes-Evans-Security-In-Linux-wp.pdf

Next Generation Clickjacking - Paul Stone

Le Clickjacking a fait couler beaucoup d’encre en 2008. Cette technique tire parti des calques HTML afin de camoufler des boutons derrière une page web à l’apparence inoffensive. En cliquant sur un lien, l’utilisateur clique à son insu sur un bouton caché qui réalisera une action malveillante (soumission de formulaire, activation de la webcam via Flash...).

Paul Stone a démontré les nouvelles méthodes envisageables pour exploiter cette attaque de différentes façons (via du Drag and Drop). Ses démonstrations, bien qu’amusantes, ne nous ont pas convaincus... L’auteur a tout de même développé un outil permettant d’exploiter ce type d’attaque...

Click jacking Tool :

http://www.contextis.co.uk/resources/tools/clickjacking-tool/

Fireshark : - A tool to Link the Malicious Web - Stephan Chenette

Les injections d’iframe malveillantes ou l’exploitation de failles des navigateurs sont devenues un des vecteurs d’infection les plus en vogue. Les pirates compromettent des sites web et y insèrent du code HTML/Javascript qui redirigent les utilisateurs vers des sites proposant de télécharger des malwares ou exploitent des vulnérabilités.

Ces attaques reposent le plus souvent sur des codes Javascript offusqués, difficilement compréhensibles à l’oeil nu. Plusieurs outils sont disponibles sur Internet afin de décoder ces codes, mais aucun ne permettait de corréler les sites infectés et les cibles des iframes en question. Stephan Chenette de la société WebSense a donc développé un plugin pour Firefox permettant de soumettre automatique un site contenant un code offusqué vers un serveur central chargé de corréler l’ensemble des sites infectés et d’établir des statistiques.

Protocol, Mechanism and Encryption of Pushdo/Cutwail/Webwail Botnet - Kyle Yang

Place aux traditionnelles analyses de malwares, réalisées cette année par Kyle Yang. L’auteur a analysé le protocole de chiffrement utilisé par les nouvelles versions du virus Pushdo/Cutwail/Webwail. Des différents modules implémentés aux méthodes d’envoi de données jusqu’à la récupération de commandes, toutes les facettes de ce malware ont été présentées.

Whitepaper :

https://media.blackhat.com/bh-eu-10/source/Yang/BlackHat-EU-2010-Yang-Protocol-Botnets-source.7z.zip

SAP BACKDOOR – Mariano Nuñez Di Croce

L’an dernier, l’orateur avait présenté les techniques d’intrusion sur les environnements SAP, ainsi que son outil SAPITO pour faciliter l’exploitation de certaines vulnérabilités. Cette année, le chercheur a enrichi sa présentation avec des techniques « POST-EXPLOITATION » ou comment insérer une backdoor au sein de SAP.

Le principal axe d’attaque repose sur les bases de données Oracle. En effet, celles-ci contiennent l’ensemble des données traitées par l’ERP, mais également l’ensemble du code source des applications SAP. C’est en modifiant certaines données Oracle (à base de requêtes SQL INSERT ou UPDATE) que le chercheur a démontré qu’il était possible de modifier les formulaires des applications SAP.

Des démonstrations « live » ont montré comment modifier un formulaire de saisie de RIB, remplacer tous les nouveaux RIB insérés par le sien, ou encore modifier le formulaire d’authentification pour qu’il envoie discrètement une copie de tous les identifiants et mots de passe reçus sur un serveur web.

Abusing JBoss - Christian Papathanasiou

La première conférence sur les attaques web a été menée par Christian Papathanasiou de la société iTrust. Ce consultant a présenté les faiblesses des serveurs applicatifs JBoss et Tomcat, ainsi que les différentes méthodes d’exploitation.

Bien que la plupart des attaques soient déjà connues (white paper publié par la Red Team en 2009) : upload de webshell via la jmx-console ou via l’interface d’administration de Tomcat, l’auteur a présenté deux outils (JBoss Autopwn et Tomcat Autopwn) permettant d’automatiser ce type d’attaque et d’obtenir en quelques clics un accès total aux machines hébergeant ces serveurs applicatifs.

Même si cette conférence fût fort intéressante et agrémentée de démonstrations, les spécialistes de tests d’intrusion auront été déçus par des techniques et des outils (cf Metasploit) déjà connus dans le milieu.

How to operationally detect and break misuse of weak stream ciphers – Eric Filiol

Notre seul représentant français (Julien Tinnes, Google, vivant désormais en Suisse…) à la conférence BlackHat a, tout d’abord, rappelé des principes de cryptanalyse, notamment l’utilisation de corpus. Le chercheur s’est ensuite attaqué aux algorithmes de chiffrement présents dans les suites Office 97 à 2003 ( 80% des licences Offices professionnelles). Du simple XOR (par défaut et faible) au RC4 128 bits (considéré comme solide), le chiffrement réalisé par les suites Office antérieures à 2007 n’est pas à la hauteur des espérances des utilisateurs.

En effet, bien que le RC4 128 bits soit censé offrir un niveau de sécurité satisfaisant, une faiblesse d’implémentation (réutilisation de la clé) par Microsoft compromet la confidentialité de ces documents. La présentation, très didactique, permet de tirer plusieurs conclusions : ne plus utiliser le chiffrement natif de Office (même si cette vulnérabilité serait corrigée depuis la version 2007) mais surtout quelles sont les autres « trappes », c’est-à-dire des erreurs d’implémentations volontaires des composants liées à la cryptographie (générateurs d’aléa, réutilisation de clés, fichiers temporaires supprimés de manière inappropriée…).

Whitepaper :

https://media.blackhat.com/bh-eu-10/whitepapers/Filiol/BlackHat-EU-2010-Filiol-Office-Encryption-wp.pdf

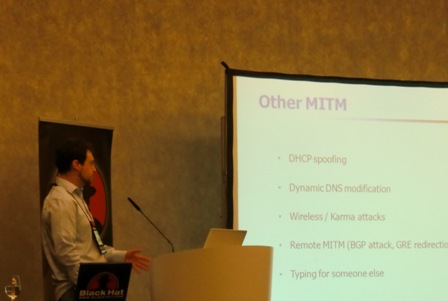

Oracle, Interrupted : Stealing Sessions and Credentials - Steve Ocepek & Wendel G. Henrique

Continuons avec une attaque particulièrement intéressante sur les serveurs Oracle. Les consultants de la société Trustwave’s SpiderLabs ont présenté des techniques avancées de Man In The Middle sur le SGBD le plus connu.

Les chercheurs ont pu montré, via de l’ARP Poisonning, plusieurs techniques permettant d’injecter des paquets lors d’une session établie entre un client et un serveur. Que ce soit pour exécuter à la volée des requêtes Oracle sous l’identité d’un client connecté ou d’attaquer les hash oracle via du downgrade de protocole, les chercheurs ont analysé en profondeur les protocoles Oracle (TNS ou Net8) et les différentes méthodes d’authentification des clients (Instant client, JDBC Driver, Windows...). Les démonstrations sont impressionnantes et montrent bien les risques d’un SI contre ce type d’attaque toujours aussi efficace.

Le white paper de 60 pages est excellent et explique pas à pas les méthodes et outils utilisés.

Changing Threats To Privacy : From TIA to Google - Moxie MarlinSpike

Enfin, cette édition 2010 s’est conclue par une excellente présentation du célèbre MarlinSpike. Le chercheur connu pour les outils SSLStrip et SSLSnif a présenté sa vision sur l’évolution du droit à la vie privée et l’intrusion du Web 2.0 (notamment Google) dans la vie des internautes.

II a pu mettre en évidence une étrange "coïncidence " entre de vieux projets d’états américains sur le contrôle d’Internet et les services offerts par Google (ces services GRATUITS permettent d’obtenir une base de données dépassant toutes les espérances qu’un état souhaiterait obtenir).

Enfin, l’auteur a présenté son projet GoogleSharing permettant d’anonymiser l’utilisation des services Google...

Au final, le cru 2010 de la Blackhat Europe aura été relativement similaire aux autres années : à savoir des conférences intéressantes, voire passionnantes, et d’autres loin du niveau attendu et de l’esprit Blackhat ! La suite en juillet avec Blackhat Las Vegas...

Actu

Actu